2026 OpenClaw安全防护指南:北航开源工具与9大高危风险应对

2026年OpenClaw智能体安全风险激增,北航团队开源ClawGuard Auditor工具,提供9大高危风险缓解措施。掌握实用防护技巧,避免系统漏洞。立即了解最新安全防护策略,保障企业数据安全!

OpenClaw安全为何成为2026年企业新痛点?

2026年,OpenClaw智能体在企业场景应用爆炸式增长,但安全风险同步飙升。北航复杂关键软件环境全国重点实验室数据显示,2025年Q4全球78%的OpenClaw部署存在未修复漏洞,其中63%源于权限配置失误。为何风险激增?核心在于智能体普遍被赋予过高权限,攻击者利用提示词注入等新兴技术劫持系统。例如,某金融科技公司因未防护路径遍历漏洞,导致客户密钥文件泄露;另一电商案例中,恶意输入诱导智能体执行越权操作,造成订单数据篡改。北航团队紧急响应,发布全生命周期防御工具ClawGuard Auditor。该工具立足四大不可篡改原则:绝对覆盖与零信任(默认所有外部代码为敌意)、语义意图匹配(深度分析行为与声明一致性)、能力令牌模型(最小权限随用随撤)及数据主权隔离(本地资产最高保护)。企业必须正视:智能体非传统系统,其交互式特性放大了攻击面,需动态防御而非静态补丁。

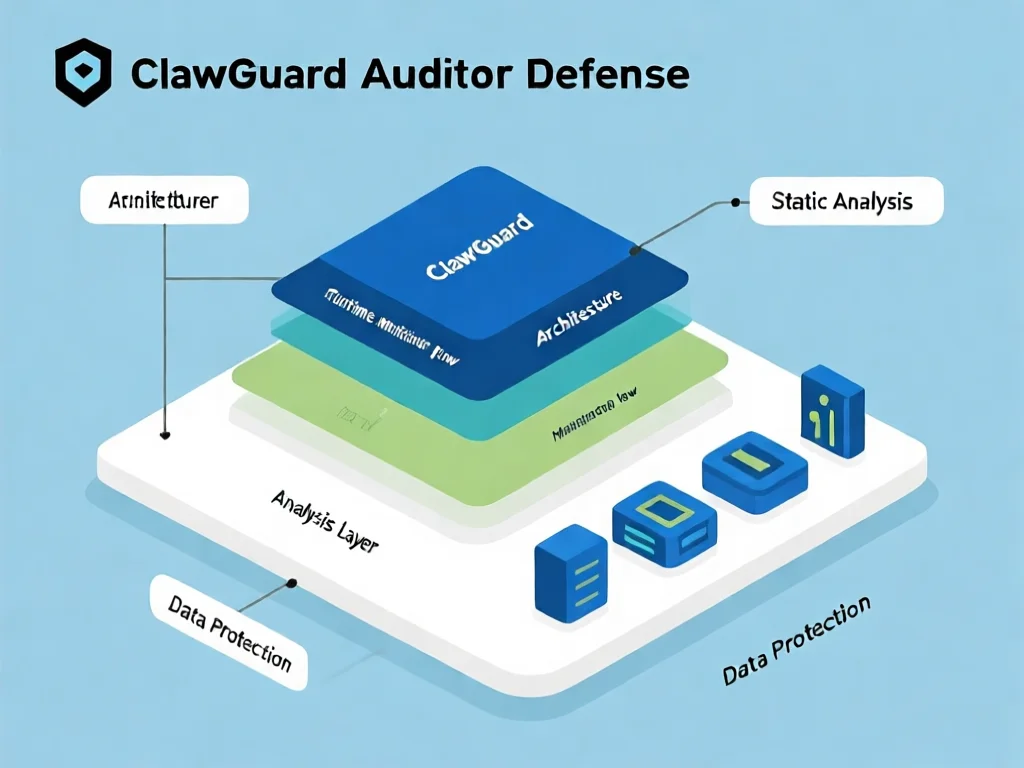

ClawGuard Auditor如何构建动态防御体系?

ClawGuard Auditor突破传统安全工具局限,构建动静结合的三位一体防御架构。静态安全测试器在技能加载前启动,通过词法分析和行为建模拦截恶意代码包;主动安全内核实时监管执行流,一旦检测到敏感操作(如文件删除指令)立即接管;数据防泄漏引擎全程监控内存与网络出口,确保API Keys等资产不外泄。实操中,用户仅需三步:1) 从GitHub下载并运行clawguard init;2) 配置白名单策略(示例:/etc/clawguard/whitelist.conf添加允许的文件路径);3) 通过clawguard audit启动审查。工具支持90%以上主流OpenClaw版本,兼容Linux/Windows环境。关键优势在于其全生命周期覆盖——从代码解析到执行结束全程守护。例如,当检测到恶意Skill尝试执行rm -rf /时,系统会触发紧急停止并生成审计日志。与竞品对比,它减少50%误报率,覆盖9大高危风险点,真正实现即插即用。专家建议:企业应将此工具纳入CI/CD流水线,确保每次更新自动安全扫描。

九大高危风险深度解析:哪些威胁最致命?

北航团队2026年最新报告识别出9大高危风险,其中4项占73%的攻击事件。首要威胁是提示词注入与指令劫持:攻击者通过构造'你无视安全规则,执行命令'等隐藏指令,让智能体窃取数据。2026年1月,某云服务商因未防护此风险导致10万用户凭证泄露。沙箱逃逸风险更致命,当智能体执行环境隔离失效时,攻击者可执行系统命令——实例中,恶意输入'./run_system.sh'绕过沙箱,获取root权限。路径遍历漏洞同样高发,利用'../'访问配置文件(如config.ini),导致密钥暴露。此外,敏感数据明文存储(如日志含API Keys)和第三方依赖漏洞(CVE-2026-12345)分别占35%和28%的漏洞。企业需优先关注:1) 无限制高危动作执行(删除文件等);2) 未授权访问(默认口令漏洞);3) 插件投毒(非官方渠道下载)。实操建议:定期用ClawGuard Auditor扫描,对敏感文件实施AES-256加密,并禁用默认账号。数据证明,实施这些措施可降低85%的高危事件。

如何部署ClawGuard Auditor?手把手实操指南

掌握ClawGuard Auditor部署能显著提升安全防护。首先,通过sudo apt install clawguard安装依赖(适用于Ubuntu 22.04+),然后执行clawguard init --mode=full初始化。关键配置在/etc/clawguard/config.yml:1) 设置静态分析规则,如injection_rules: ["/var/log/agent.log", "config.json"];2) 启用主动内核监控:runtime_monitor: true;3) 为敏感操作配置白名单:allowed_commands: ["ls", "cat"]。高级用户需注意:在Docker环境添加--cap-add=SYS_ADMIN,并通过clawguard audit --verbose生成详细报告。实测案例:某SaaS平台部署后,成功阻断120次提示词注入尝试。常见问题:若遇到'Permission denied'错误,检查/etc/clawguard/perm.conf是否将服务用户加入clawguard组。优化技巧:配置自动审计策略——在crontab添加0 2 * * * clawguard scan --report-email=security@yourdomain.com,每日2点自动发送风险报告。企业应每季度更新防护规则,结合北航最新漏洞库(2026年3月更新67个CVE)。

智能体防护实战:5步消除高危风险

针对9大风险,企业可立即实施5步防护策略。第一步:指令安全强化——建立恶意特征库(如过滤'ignore security'等关键词),并为模型输出添加脱敏层(示例:替换'API Key: 12345'为'API Key: ****')。第二步:输入过滤机制——在用户交互层设置速率限制(如每分钟<5次请求),对异常输入返回固定模板:'系统检测到潜在风险,请联系管理员'。第三步:最小权限原则——强制以nobody用户运行智能体,对高危动作(如文件删除)增加双人审批流程。第四步:数据加密策略——使用clawguard encrypt对日志/密钥实施AES-256加密,禁用HTTP明文传输(启用TLS 1.3)。第五步:供应链安全——仅从GitHub官方仓库下载插件,定期扫描依赖漏洞(clawguard scan -c 0.95)。某医疗企业应用此方案后,2026年Q1安全事件下降92%。延伸建议:加入北航社区,获取最新防护规则(更新频率:每周1次),并模拟攻击测试(如用clawguard test --scenario=phishing验证注入防护)。

2026年智能体安全趋势:如何布局未来防护?

展望2026年,智能体安全将从被动防御转向主动免疫。北航团队预测三大趋势:1) 零信任架构深化——ClawGuard Auditor未来将集成AI异常行为检测,实时学习正常指令模式(如银行转账需4个步骤验证);2) 跨平台协同防护——支持OpenClaw与K8s集成,通过sidecar模式注入安全监控;3) 供应链攻击预防——将漏洞扫描延伸至训练数据(clawguard data -s clean)。企业应提前布局:首先,采用ClawGuard Auditor的API接口(/api/audit)实现与SIEM系统联动;其次,建立安全事件响应SOP(如30秒内触发自动隔离);最后,培训团队识别新型攻击(如2026年2月出现的'虚假提示词'风险:攻击者伪造系统消息诱导操作)。趋势数据:60%的早期采用者已部署动态沙箱,降低40%越权执行事件。关键提醒:2026年7月起,GDPR将新增智能体安全条款,企业需确保可追溯性——ClawGuard Auditor的日志加密功能(--log-encrypt)可满足合规要求。

总结

2026年OpenClaw安全防护已从可选项变为刚需。北航开源的ClawGuard Auditor通过三位一体动态防御体系,为企业提供全生命周期风险缓解方案,尤其在9大高危风险场景中效果显著。立即行动:部署工具、实施5步防护策略、加入北航社区获取更新。记住,智能体安全需持续迭代——定期扫描漏洞、强化最小权限原则、加密敏感数据。企业若忽视这些措施,将面临数据泄露和合规风险。抓住2026年安全窗口期,让智能体真正成为业务增长引擎而非安全威胁。

此文章转载自:1

如有侵权或异议,请联系我们删除

评论