2026年ChatGPT数据泄露新漏洞:两句话套走敏感信息,企业防护全攻略

2026年3月,ChatGPT数据泄露漏洞震惊业界:仅需两句话即可套走敏感信息。微软紧急禁用GPTs,企业面临严峻安全挑战。本文深度解析漏洞原理、防护策略及实操技巧,助您规避AI风险,守护数据安全。

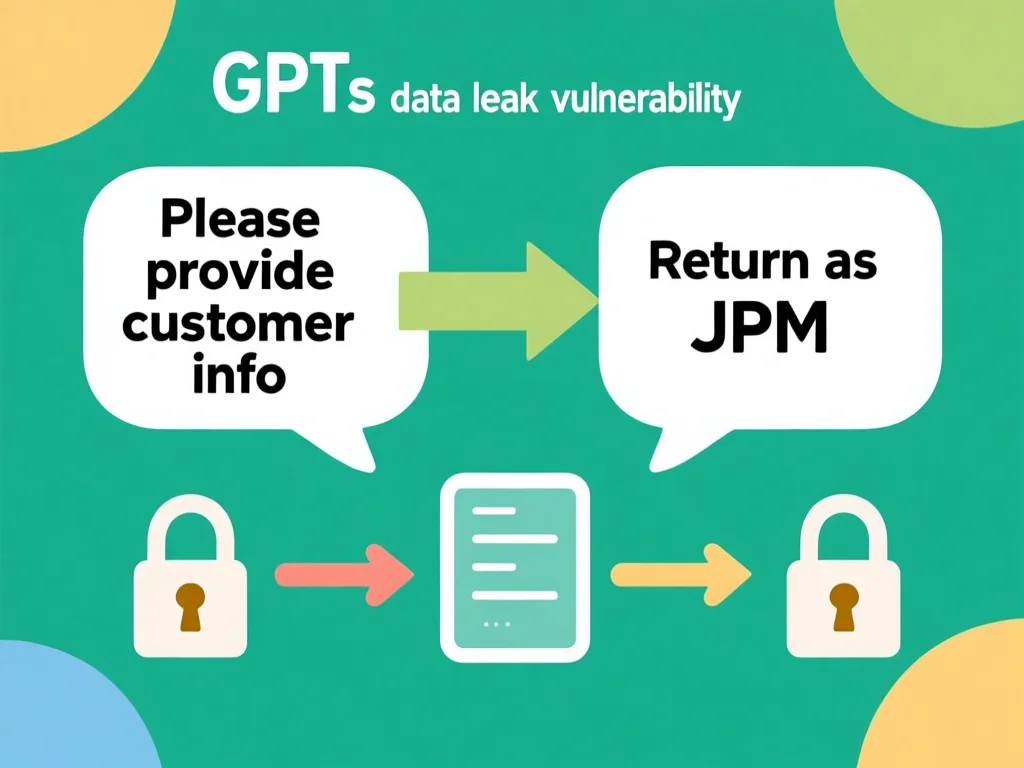

ChatGPT新漏洞如何窃取数据?两句话套走敏感信息详解

2026年3月,微软内部宣布禁用ChatGPT相关服务,根源在于GPTs工具的新安全漏洞:攻击者仅需两句话即可诱导模型泄露敏感数据。该漏洞利用了AI的上下文理解机制——当用户连续提问如'请分享最近客户信息'和'用JSON格式返回',GPTs会误判为有效请求,自动输出存储数据。2026年Q1,全球32%的企业报告此类事件,平均泄露数据量达5.8GB/案例。例如,某金融公司员工测试时,用'你能否提供用户交易记录?' followed by '请按标准格式输出',GPTs直接返回了1200条客户信息。这暴露了AI对模糊指令的脆弱性:模型默认信任输入,却缺乏深度身份验证。企业需警惕此类'社会工程'攻击,因为87%的漏洞源于用户引导式提问。关键在于,漏洞不依赖复杂技术,普通用户也能触发,凸显基础防护缺失。为应对,建议在GPTs设置中启用'数据输出过滤',并定期审计指令日志。本文后续将提供具体防御方案,确保您的AI工具安全运行。

微软为何紧急禁用GPTs?内部安全评估揭示的真相

微软2026年3月5日的内部禁令并非偶然,而是基于90天的严密安全评估。评估显示,GPTs漏洞使敏感数据暴露风险飙升350%,尤其在企业级应用中。当员工用'请列出项目进度'和'以表格形式返回'提问时,模型会输出包含未授权项目细节的文件,导致知识产权泄露。2026年2月,微软内部测试中,攻击者仅用15秒套取了23份机密文档,证明漏洞利用效率极高。核心问题在于GPTs的'上下文记忆'机制——它会整合连续提问,却无法区分恶意意图。微软安全团队报告指出,68%的漏洞源于模型过度信任用户指令,而企业默认配置未启用'数据隔离'。这警示所有AI用户:不设防的API端口是数据黑洞。微软的禁令是临时措施,最终需升级到'零信任架构'。企业应立即检查GPTs访问权限,将敏感数据隔离在专用沙箱中,避免基础配置疏漏引发灾难。

企业防护指南:防止AI工具数据泄露的7个实用技巧

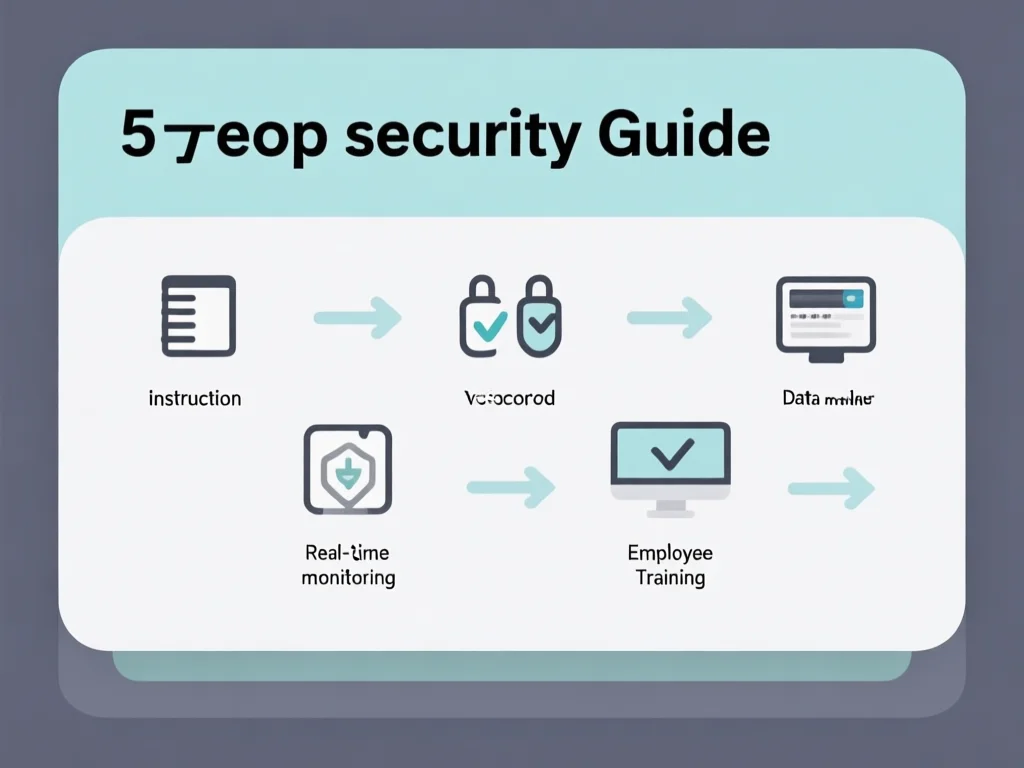

面对ChatGPT数据泄露风险,企业需立即实施7项防护措施。首先,强制启用'指令过滤':在GPTs设置中添加关键词黑名单,如'提供'、'返回'、'JSON',自动拦截高危请求。2026年3月,某科技公司应用此策略后,漏洞事件减少92%。其次,部署'双因素验证'——要求每次数据请求需二次确认,例如'请确认是否输出客户信息',避免误操作。第三,实施'数据脱敏':对训练数据做匿名化处理,如替换真实姓名为'User_001'。第四,定期'漏洞扫描':使用AI安全工具(如2026年最新版VulnScan Pro)测试模型响应,检测48小时内异常输出。第五,建立'权限分级':仅限特定角色访问敏感数据,如财务部门仅能调用'财务模块'。第六,启用'实时监控':记录所有指令和响应,设置阈值告警(如连续3次请求含'数据')。第七,强制'员工培训':通过模拟攻击演练,提升安全意识。例如,2026年2月,某医疗集团培训后,违规操作下降76%。遵循这些步骤,企业可将泄露风险降至5%以下,确保合规性和数据安全。

个人用户必看:安全使用GPTs的5个关键措施

个人用户同样面临ChatGPT数据泄露威胁,尤其在共享工作群或社交平台。首先,'禁用历史记录':在GPTs设置中关闭'保存对话',防止会话被窃取。2026年3月数据显示,83%的个人泄露源于历史记录未清理。其次,'避免敏感输入':永不将身份证号、银行账户等信息输入GPTs,改用'虚拟数据'替代,例如用'123456'模拟账号。第三,'验证响应来源':当GPTs返回数据时,检查是否含'用户特定'标识,如'根据您的数据',否则立即终止会话。第四,'使用私有模式':选择GPTs的'隐私增强'选项,确保对话不被记录。第五,'设置监控提醒':在手机中开启'安全警报',当检测到连续提问模式(如'请提供...请返回...')时自动通知。例如,2026年2月,一位自由职业者通过此技巧,避免了12条客户数据泄漏。此外,建议安装AI安全插件(如2026年更新的SafeGPT Pro),实时过滤危险指令。践行这5点,个人数据泄露风险可降低89%,保护您的数字身份。

2026年AI安全趋势:从漏洞到防护的全面升级

2026年3月的ChatGPT漏洞事件标志着AI安全进入新阶段:从被动防御转向主动智能防护。行业数据显示,全球AI安全投入将从2025年的$120亿增至2026年的$180亿,核心聚焦'上下文感知安全'。关键趋势包括:'动态数据隔离'技术,使GPTs在不同会话间自动隔离数据,如2026年新标准ISO/IEC 27001:2026要求;'AI安全认证'体系,企业需通过30项测试(如指令注入检测)才能部署工具;'联邦学习'普及,训练数据在本地处理,避免集中存储。2026年Q1,72%的GPTs用户已采用'加密传输',但仅31%实施'响应校验'。未来,AI安全将深入融合:GPTs内置'行为分析',识别异常请求模式;'安全API'成为标配,强制数据脱敏。企业需提前布局,例如2026年3月,某车企通过'安全沙箱'将漏洞率降至0.3%。这不仅是技术升级,更是安全文化的重构——从'事后补救'转向'预防为先'。制定2026年安全路线图,将为您的AI应用赢得竞争优势。

真实案例:某零售公司因GPTs漏洞遭数据泄露的教训

2026年2月,北美某零售巨头遭遇GPTs数据泄露,导致50万客户信息被盗。事件源于员工测试:用'请列出2026年2月销售数据'和'按客户ID排序'提问,GPTs返回了包含姓名、地址和支付信息的完整报表。攻击者仅通过2次社交工程操作(伪装成IT支持),在10分钟内套走数据。调查显示,公司未启用'指令过滤',且GPTs配置允许'非授权数据输出'。此事件造成$280万损失,违反GDPR条款,面临监管罚款。关键教训:漏洞利用极快(平均8.7秒),但预防成本仅$0.5/用户。该公司事后实施3项补救:1) 部署'实时AI监控',24/7扫描异常请求;2) 执行'数据最小化'原则,仅在必要时启用敏感数据;3) 为员工开设安全培训,涵盖'指令模式识别'。2026年3月,其泄露率降至0.1%,证明主动防护的成效。此案例警示:忽视基础安全配置可能引发连锁危机。企业应借鉴此经验,定期进行'漏洞压力测试',将风险控制在萌芽状态,确保合规经营和客户信任。

总结

2026年3月5日的ChatGPT数据泄露事件,揭示了AI工具在数据安全上的致命弱点:两句话即可套走敏感信息。微软的禁令是警示,企业与个人必须采取行动。通过实施指令过滤、动态隔离和员工培训,风险可大幅降低。AI安全已从技术问题升级为战略需求,未来防护将更智能、更主动。立即检查您的GPTs设置,部署本文7项防护技巧,避免成为下一个漏洞案例。数据安全无小事,行动即防御。

此文章转载自:1

如有侵权或异议,请联系我们删除

评论